Monitoring dan Pemeliharaan Firewall

Contents

- Monitoring dan Pemeliharaan Firewall

- Pentingnya Monitoring dan Pemeliharaan Firewall

- Jenis Log Firewall yang Perlu Dianalisis

- Integrasi Firewall dengan SIEM dan Tools Monitoring

- Rekomendasi Pemeliharaan Firewall

- Studi Kasus: Praktik Monitoring di Perusahaan Ritel

- Checklist Monitoring dan Pemeliharaan Firewall

- Penutup

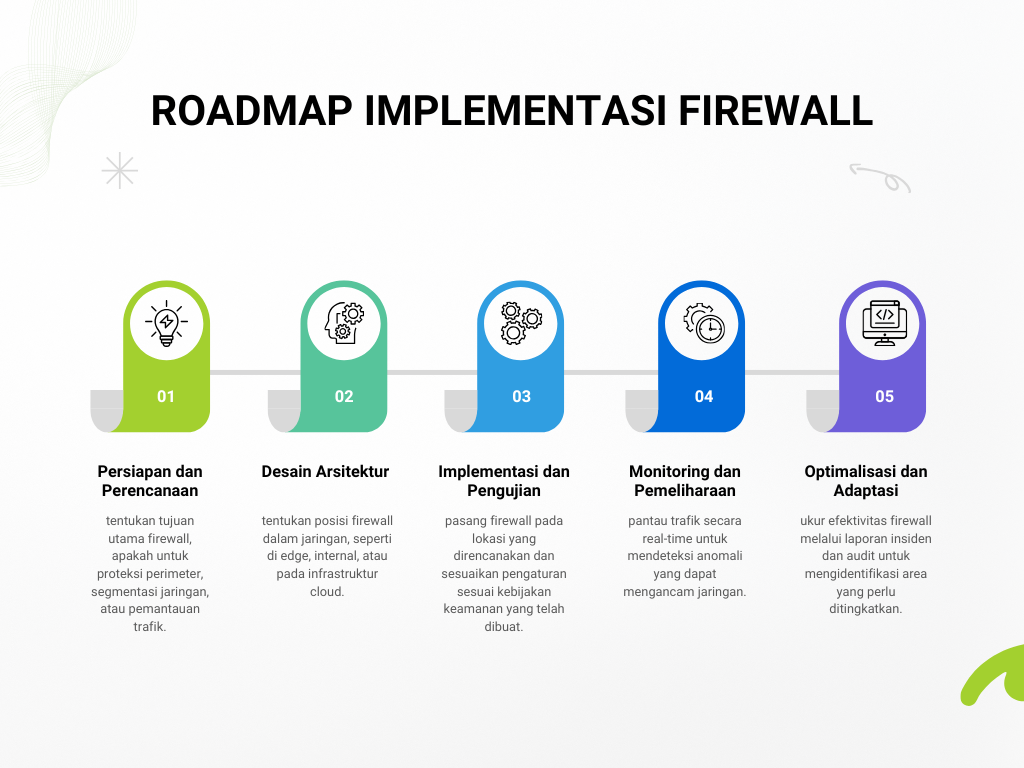

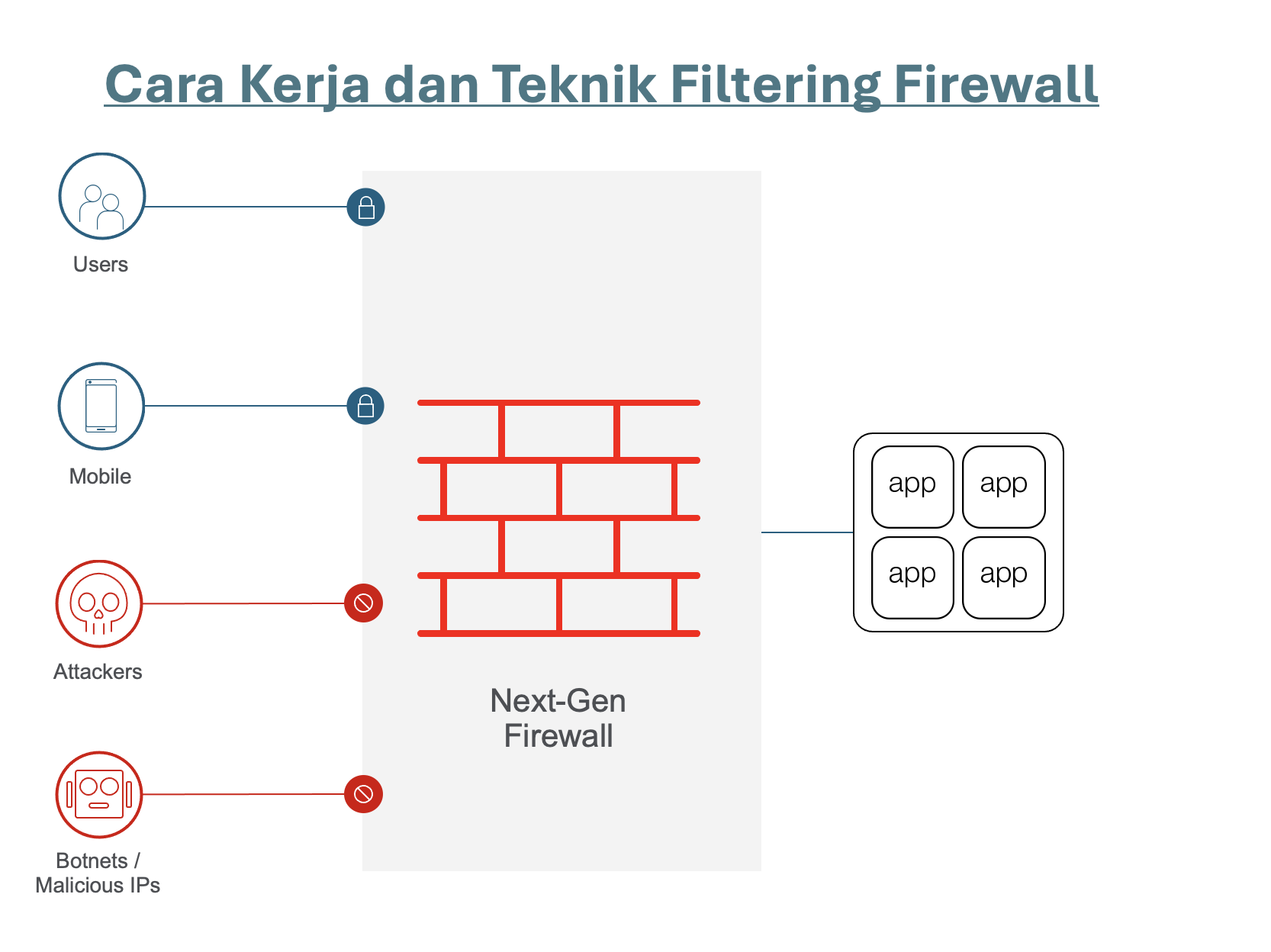

Setelah mengonfigurasi dan mengintegrasikan firewall ke dalam arsitektur keamanan, langkah berikutnya yang tidak kalah penting adalah memastikan firewall tetap berfungsi secara optimal. Untuk mencapai hal ini, kita perlu melakukan monitoring dan pemeliharaan firewall secara berkelanjutan. Proses ini mencakup pengawasan log, evaluasi aturan, pembaruan firmware, dan audit keamanan secara rutin.

Selanjutnya, memantau firewall secara konsisten membantu kita mengidentifikasi aktivitas mencurigakan lebih awal. oleh karena itu dengan menganalisis log secara teratur, kita dapat mendeteksi potensi ancaman atau anomali dalam lalu lintas jaringan. Selain itu, mengevaluasi aturan secara berkala memastikan kebijakan akses tetap sesuai dengan kebutuhan jaringan yang terus berkembang.

Oleh karena itu, kita perlu menjaga firewall tetap mutakhir dengan memperbarui firmware dan menambahkan aturan baru saat muncul ancaman baru. Melakukan audit keamanan secara rutin juga penting agar kita dapat memastikan firewall tetap melindungi jaringan secara optimal dan adaptif terhadap dinamika ancaman siber.

Pentingnya Monitoring dan Pemeliharaan Firewall

Monitoring merupakan proses penting dalam menjaga kinerja dan keamanan firewall. Melalui proses ini, kita dapat mengamati aktivitas firewall secara real-time maupun historis. sehingga dengan memantau lalu lintas jaringan dan log aktivitas secara terus-menerus, kita dapat mendeteksi potensi ancaman sejak awal dan menganalisis pola serangan yang mungkin terjadi.

Sehingga dengan menggunakan alat pemantauan yang canggih dan menerapkan metode yang terstruktur, kita dapat meningkatkan visibilitas terhadap aktivitas jaringan. Hal ini tidak hanya membantu mendeteksi ancaman lebih cepat tetapi juga mendukung pengambilan keputusan yang lebih tepat dalam mengelola firewall secara proaktif.

- Deteksi Intrusi dan Serangan: Mengidentifikasi pola aneh atau lalu lintas mencurigakan

- Evaluasi Efektivitas Rule: Apakah rule yang diterapkan efektif memblokir ancaman?

- Kinerja Sistem: Mendeteksi bottleneck, overload, atau konfigurasi salah

- Audit Kepatuhan: Untuk memenuhi standar ISO, NIST, atau PCI-DSS

Jenis Log Firewall yang Perlu Dianalisis

Firewall secara aktif menghasilkan berbagai log yang mencatat aktivitas jaringan dan status sistem. Log ini berfungsi sebagai sumber informasi penting untuk pemantauan keamanan dan analisis insiden. Berikut adalah beberapa jenis log yang biasanya dihasilkan oleh firewall:

- Log Lalu Lintas (Traffic Logs)

Pertama, ada log lalu lintas (traffic logs) yang mencatat setiap paket data yang masuk dan keluar dari jaringan. Log ini mengidentifikasi alamat IP sumber dan tujuan, protokol yang digunakan, serta nomor port. Dengan memantau aktivitas jaringan secara real-time melalui log ini, kita dapat mendeteksi anomali lebih cepat.

- Log Kejadian (Event Logs)

Selanjutnya, firewall juga menghasilkan log kejadian (event logs) yang mencatat peristiwa penting seperti perubahan konfigurasi, restart sistem, atau pembaruan firmware. Melalui log ini, kita dapat melakukan audit secara lebih akurat dan memahami perubahan signifikan pada firewall.

- Log Deteksi Ancaman (Threat Detection Logs)

Selain itu, ada log deteksi ancaman (threat detection logs) yang menyimpan data tentang upaya serangan, seperti percobaan intrusi atau pemindaian port. Log ini memberikan informasi rinci tentang jenis ancaman, alamat IP pelaku, dan tindakan pencegahan yang dilakukan. Dengan begitu, kita dapat segera merespons saat mendeteksi ancaman.

- Log Keamanan (Security Logs)

Kemudian, terdapat log keamanan (security logs) yang mencatat akses yang berhasil maupun yang tidak berhasil berdasarkan aturan firewall. Melalui log ini, kita dapat memverifikasi apakah firewall memblokir paket data yang tidak sesuai dengan kebijakan keamanan.

- Log Sistem (System Logs)

Terakhir, ada log sistem (system logs) yang menampilkan status perangkat keras dan perangkat lunak firewall. Dengan memantau log ini, kita dapat mengetahui kondisi kesehatan sistem secara berkala dan segera menangani gangguan teknis jika terjadi masalah.

Sehingga dengan memahami jenis-jenis log ini, kita dapat melakukan analisis yang lebih mendalam terhadap keamanan jaringan. Selain itu, memantau log secara teratur akan membantu kita mendeteksi ancaman lebih cepat dan melakukan respons yang tepat saat terjadi insiden.

Integrasi Firewall dengan SIEM dan Tools Monitoring

Agar monitoring lebih efisien, kita perlu mengintegrasikan firewall dengan berbagai alat dan sistem pendukung. dengan adanya Integrasi ini akan meningkatkan visibilitas, mempercepat deteksi ancaman, dan mempermudah analisis insiden. Berikut adalah beberapa solusi yang sebaiknya digunakan bersama firewall:

Berikut adalah beberapa contoh konkret tentang bagaimana mengintegrasikan firewall dengan alat dan sistem pendukung agar monitoring lebih efisien:

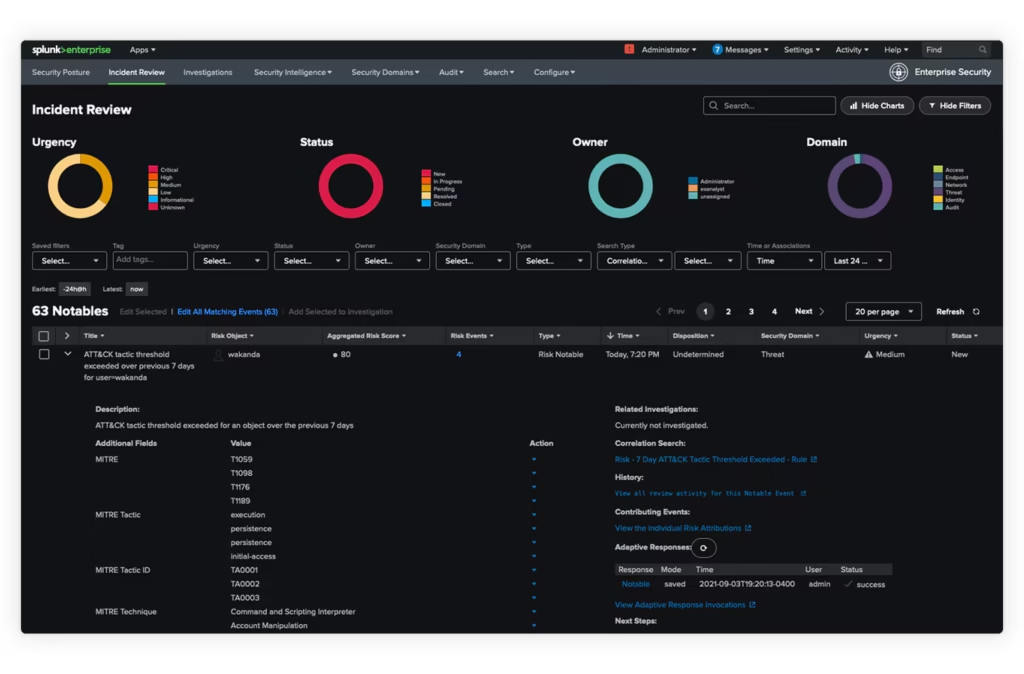

1. Integrasi Firewall dengan SIEM: Splunk

- Contoh Kasus: Perusahaan menggunakan Splunk sebagai SIEM untuk mengumpulkan log dari firewall Fortinet.

- Proses Integrasi:

- Mengonfigurasi firewall agar mengirimkan log secara otomatis ke Splunk melalui protokol Syslog.

- Membuat dashboard khusus di Splunk untuk memvisualisasikan aktivitas jaringan yang terpantau firewall.

- Manfaat:

- Mengidentifikasi anomali dari korelasi data antara firewall dan perangkat lain.

- Menyediakan notifikasi real-time ketika mendeteksi pola serangan.

2. Integrasi Firewall dengan NMS: Zabbix

- Contoh Kasus: Tim IT menggunakan Zabbix untuk memantau performa firewall Cisco ASA.

- Proses Integrasi:

- Menginstal agen Zabbix pada server firewall untuk mengumpulkan metrik performa.

- Mengaktifkan SNMP pada firewall agar Zabbix dapat membaca data trafik dan status perangkat.

- Manfaat:

- Memantau kesehatan firewall seperti CPU usage, memory, dan trafik data.

- Memberikan peringatan saat terjadi peningkatan beban yang tidak wajar.

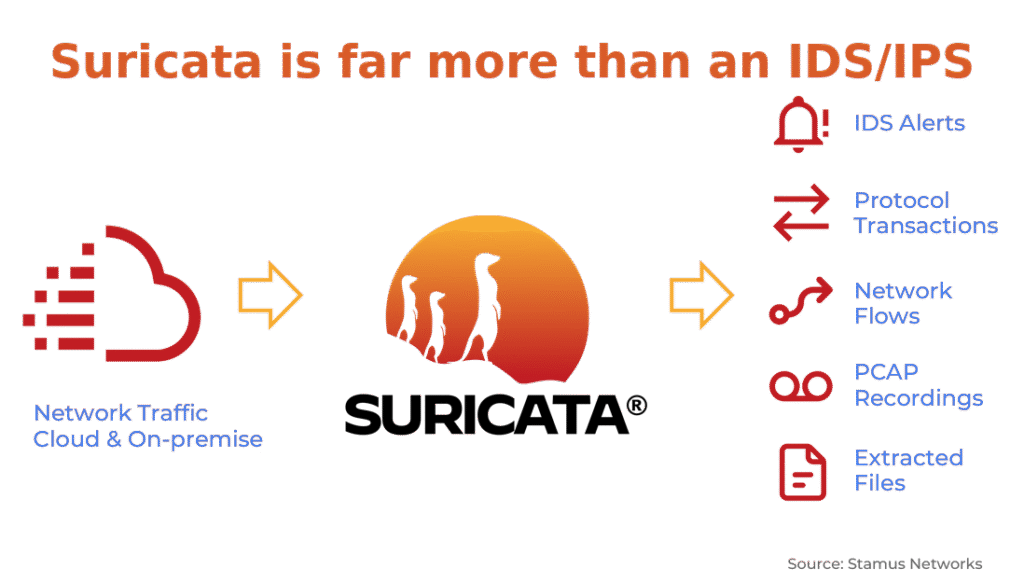

3. Integrasi Firewall dengan IDS/IPS: Suricata

- Contoh Kasus: Jaringan menggunakan Suricata sebagai IDS yang bekerja berdampingan dengan firewall pfSense.

- Proses Integrasi:

- Mengonfigurasi pfSense agar meneruskan data yang mencurigakan ke Suricata untuk inspeksi lebih mendalam.

- Mengaktifkan fitur blocking otomatis di Suricata untuk memblokir serangan berbahaya.

- Manfaat:

- Mendeteksi dan menghentikan serangan DDoS atau eksploitasi kerentanan secara otomatis.

- Mengurangi potensi ancaman sebelum mencapai jaringan internal.

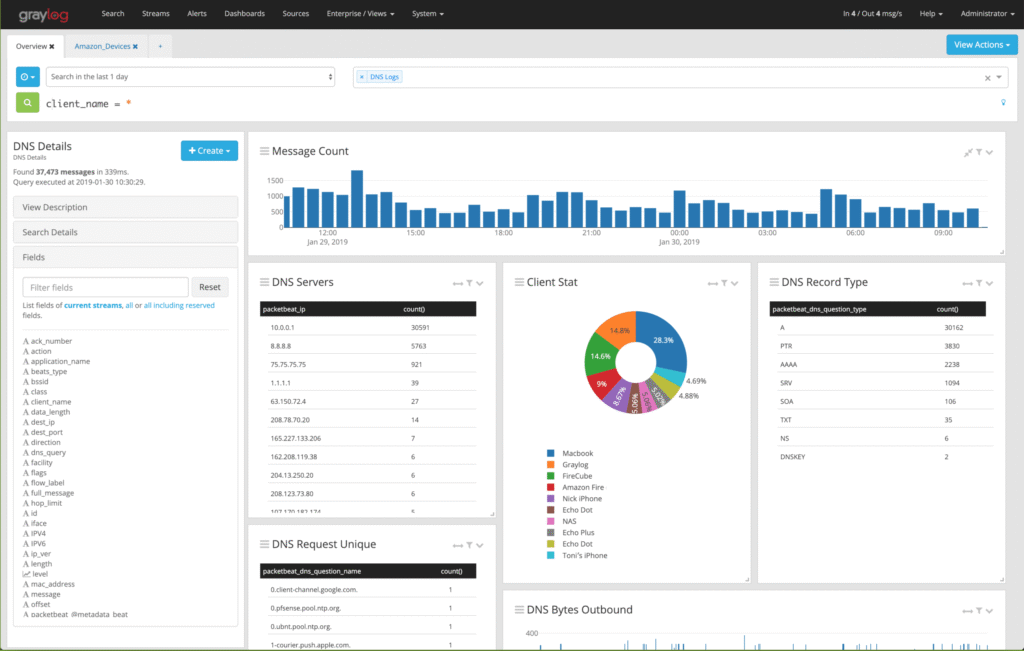

4. Integrasi Firewall dengan Log Management: Graylog

- Contoh Kasus: Perusahaan menggunakan Graylog untuk menyimpan dan menganalisis log firewall Palo Alto.

- Proses Integrasi:

- Mengarahkan log firewall ke server Graylog melalui protokol GELF.

- Menyusun indeks dan pencarian log untuk audit keamanan dan investigasi insiden.

- Manfaat:

- Melakukan pencarian cepat ketika terjadi insiden.

- Menganalisis pola akses yang mencurigakan dari data historis.

5. Integrasi Firewall dengan Threat Intelligence: MISP

- Contoh Kasus: Organisasi memanfaatkan MISP (Malware Information Sharing Platform) untuk meningkatkan kemampuan deteksi firewall Check Point.

- Proses Integrasi:

- Mengimpor data ancaman dari MISP secara langsung ke firewall.

- Memperbarui daftar IP berbahaya secara otomatis agar firewall dapat memblokirnya lebih cepat.

- Manfaat:

- Menyinkronkan informasi ancaman terbaru tanpa intervensi manual.

- Meningkatkan respons terhadap ancaman baru yang muncul.

Oleh karena itu dengan mengimplementasikan integrasi ini, organisasi dapat memaksimalkan efektivitas firewall sekaligus meningkatkan visibilitas dan respons terhadap ancaman siber. Integrasi yang tepat memungkinkan deteksi lebih cepat dan respons otomatis ketika ada indikasi serangan.

Rekomendasi Pemeliharaan Firewall

Melakukan pemeliharaan berkala sangat penting untuk menjaga firewall tetap andal dalam melindungi jaringan. Dengan memastikan firewall selalu diperbarui dan dikonfigurasi sesuai kebutuhan, kita dapat mengurangi risiko kerentanan yang mungkin dimanfaatkan oleh peretas. Selain itu, pemeliharaan rutin membantu menjaga performa firewall agar tetap optimal.

Selanjutnya, beberapa aktivitas pemeliharaan yang perlu dilakukan meliputi pembaruan firmware, pengecekan aturan akses, dan pemantauan log secara berkala. Dengan memperbarui firmware, kita dapat memastikan firewall tetap terlindungi dari eksploitasi terbaru. Selain itu, memeriksa aturan akses secara teratur membantu menjaga kebijakan tetap sesuai dengan perubahan kebutuhan jaringan.

Selain itu, mengelola log secara konsisten memungkinkan kita mendeteksi anomali lebih cepat dan melakukan tindakan pencegahan lebih awal. Dengan melakukan pemeliharaan firewall secara berkala, kita dapat menjaga keandalan perangkat dalam menghadapi berbagai ancaman siber yang terus berkembang.

- Review Rule Set Secara Berkala: Hapus rule usang dan sesuaikan dengan kebutuhan baru

- Pembaruan Firmware dan Patch: Cegah eksploitasi celah keamanan

- Backup Konfigurasi: Rutin backup untuk pemulihan cepat

- Load Testing dan Failover Test: Uji daya tahan dan sistem redundansi

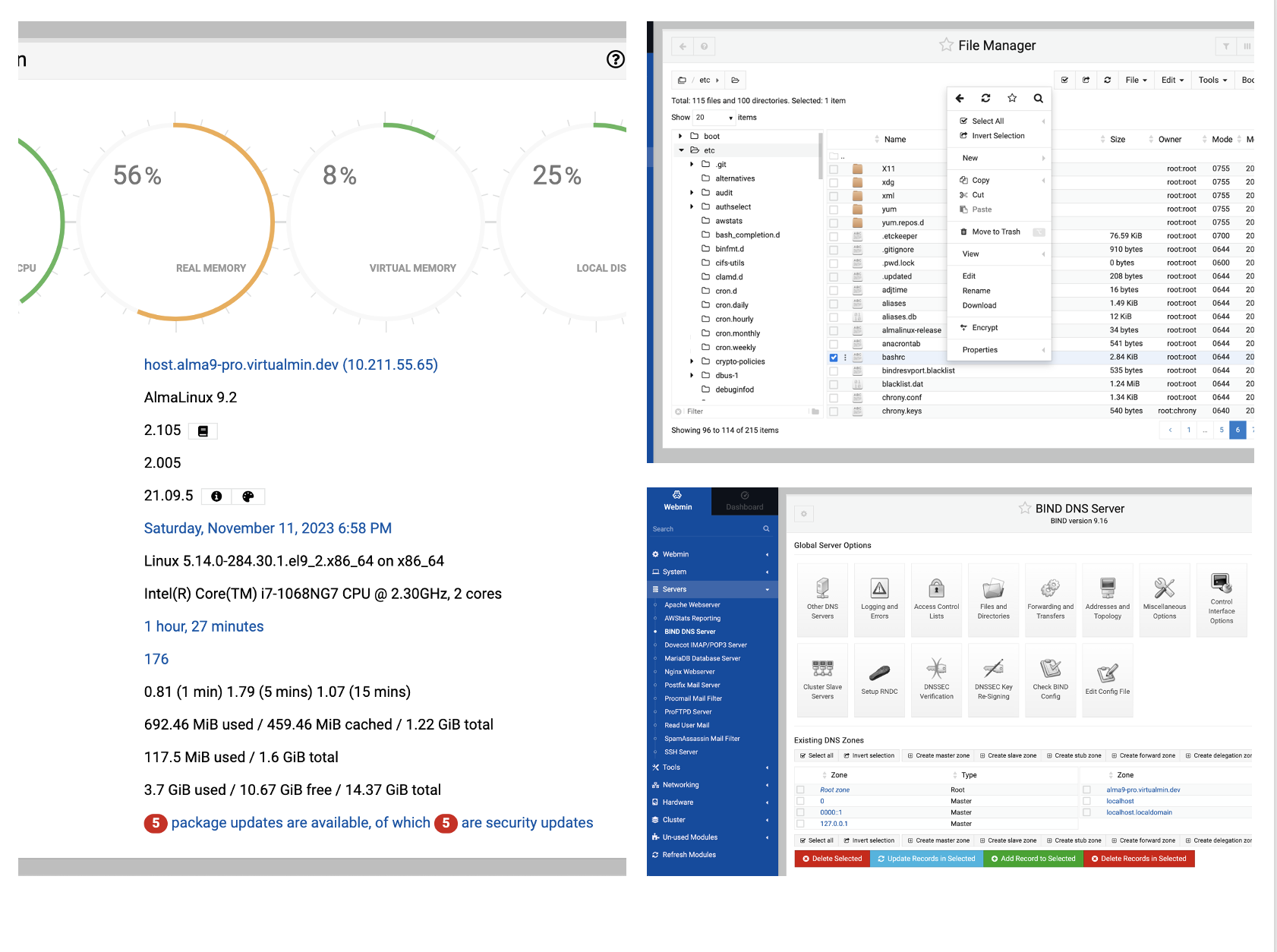

Studi Kasus: Praktik Monitoring di Perusahaan Ritel

Infrastruktur :

- Firewall FortiGate dengan logging aktif

- Integrasi ke Splunk dan Zabbix

Praktik :

- Daily dashboard untuk traffic log

- Weekly review untuk alert

- Monthly audit oleh tim IT Sec

Hasil:

- Penurunan 35% akses tidak sah dalam 3 bulan

- Respon lebih cepat terhadap serangan DDoS ringan

Checklist Monitoring dan Pemeliharaan Firewall

Berikut checklist Monitoring dan Pemeliharaan Firewall dalam bentuk tabel dengan penggunaan transition words yang baik dan minim pasif voice:

| Kategori | Aktivitas | Penjelasan |

|---|---|---|

| Monitoring Firewall | Memantau Lalu Lintas Data | Pertama, pantau trafik jaringan secara real-time untuk mendeteksi lonjakan mencurigakan atau pola tidak biasa. |

| Mengawasi Log Aktivitas | Selanjutnya, tinjau log keamanan dan aktivitas secara rutin guna menemukan indikasi anomali atau percobaan akses ilegal. | |

| Memeriksa Status Koneksi | Selain itu, periksa koneksi dan port yang terbuka untuk memastikan tidak ada koneksi mencurigakan atau tidak dikenal. | |

| Menggunakan Alat Monitoring | Kemudian, integrasikan firewall dengan alat seperti SIEM dan NMS agar pemantauan lebih terpusat dan efisien. | |

| Pemeliharaan Rutin | Melakukan Pembaruan Firmware | Selalu perbarui firmware dan patch keamanan sesuai rekomendasi vendor untuk menjaga perlindungan terhadap ancaman baru. |

| Mengevaluasi Aturan Akses | Selain itu, evaluasi dan sesuaikan aturan firewall agar tetap relevan serta sesuai kebutuhan jaringan yang terus berubah. | |

| Mengelola Log dan Backup | Selanjutnya, kelola rotasi log dan lakukan backup konfigurasi secara rutin untuk menghindari kehilangan data penting. | |

| Melakukan Pengujian Keamanan | Terakhir, lakukan pengujian keamanan secara berkala guna mengidentifikasi dan menutup potensi celah sebelum dimanfaatkan. | |

| Pemantauan Anomali & Respon | Mengaktifkan Pemberitahuan Otomatis | Mulailah dengan mengaktifkan notifikasi otomatis agar dapat segera merespons aktivitas mencurigakan atau serangan. |

| Melakukan Investigasi Insiden | Setelah itu, lakukan analisis mendalam dan dokumentasi insiden untuk mengetahui penyebab dan memperbaiki kelemahan. | |

| Melakukan Audit Keamanan Berkala | Selain itu, lakukan audit rutin untuk memastikan konfigurasi firewall sesuai dengan kebijakan keamanan organisasi. | |

| Optimalisasi dan Evaluasi | Mengukur Kinerja Firewall | Pertama, monitor penggunaan sumber daya seperti CPU dan RAM serta throughput untuk mengetahui performa firewall. |

| Melakukan Optimasi Konfigurasi | Kemudian, optimalkan aturan dan konfigurasi untuk meningkatkan kecepatan pemrosesan dan menghindari konflik aturan. | |

| Mendokumentasikan Hasil Pemeliharaan | Terakhir, dokumentasikan hasil pemeliharaan secara terstruktur dan laporkan kepada tim keamanan guna evaluasi berkelanjutan. |

Penutup

Monitoring dan pemeliharaan firewall bukan sekadar opsi tambahan, melainkan komponen penting dalam strategi keamanan siber yang proaktif. Dengan melakukan pemantauan secara rutin dan pemeliharaan berkala, kita dapat memastikan firewall tetap berfungsi optimal dalam melindungi jaringan dari berbagai ancaman.

Selain itu, pendekatan sistematis sangat diperlukan agar pemantauan firewall berjalan efektif. Menggunakan alat yang tepat memungkinkan kita mendeteksi anomali lebih cepat, mengidentifikasi potensi risiko, dan segera melakukan tindakan pencegahan. Oleh karena itu, pemilihan solusi pemantauan yang sesuai sangat berpengaruh terhadap efektivitas pengelolaan firewall.

Dengan menerapkan metode yang terstruktur dan mengintegrasikan alat pemantauan yang canggih, organisasi dapat menjaga firewall tetap siap menghadapi ancaman modern. Hal ini tidak hanya meningkatkan keamanan jaringan tetapi juga mendukung ketangguhan infrastruktur teknologi secara keseluruhan.

🔗 Lanjut ke Bagian 7: Tren Firewall di Era Cloud dan AI

Ingin eBook gratis tentang strategi keamanan jaringan? Daftarkan email Anda sekarang juga!

Tinggalkan Balasan